🎵 1. Introduction : Les Acteurs Principaux

L'objectif de cette série est de cacher un message secret en le superposant dans un signal anodin. Pour ce faire, nous distinguons deux éléments :

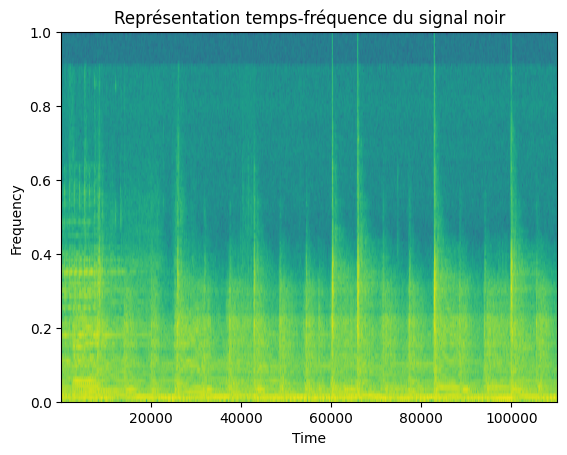

- Le Signal Noir (audio_brut.wav) : C'est le signal de couverture musical. Il sera la façade utilisée pour transporter le message. Fréquence d'échantillonnage

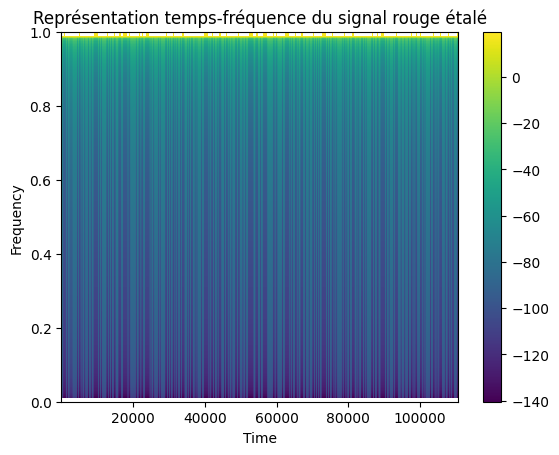

Fe = 44.1 kHz. - Le Signal Rouge (redSignal.wav) : C'est la voix, notre signal secret que l'on désire cacher.

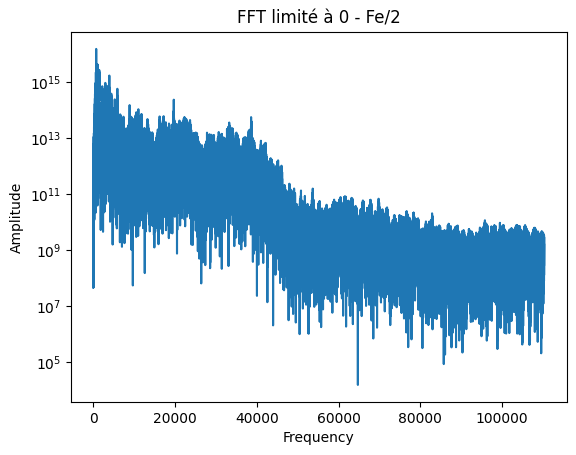

Le calcul de la transformée de Fourier `np.fft.fft()` permet d'observer les fréquences présentes. On trace la FFT entre 0 et Fe, mais le graphe est totalement symétrique par rapport à Fe/2 (théorème de Nyquist-Shannon).

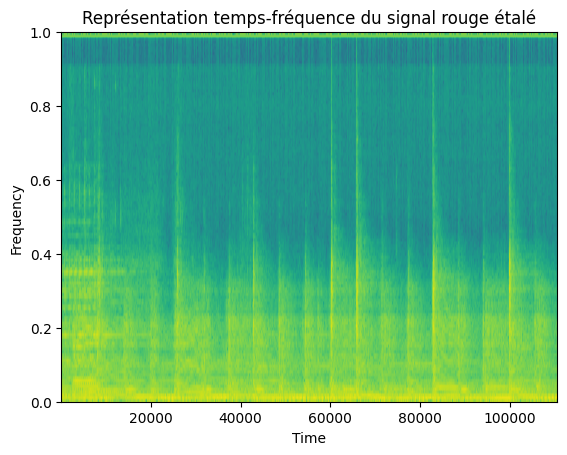

🎛️ 2. Limitation du Signal Rouge (Filtrage)

Le signal rouge original est trop "large" pour être caché facilement. La solution est de filtrer les hautes fréquences, sachant que la voix reste compréhensible même réduite :

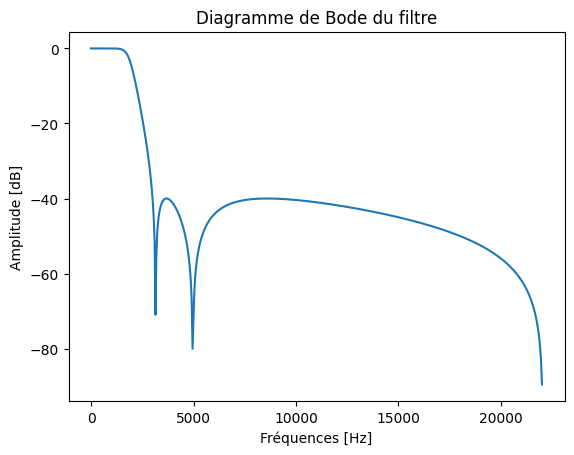

On utilise un Filtre Passe-Bas de Chebyshev de type II défini de manière méticuleuse :

- Ordre = 5 (Détermine la pente de coupure)

- fc = 3000 Hz (Fréquence de coupure)

- Atténuation = 40 dB

Le filtre Chebyshev Type 2 possède un roll-off (chute) très abrupte et une bande atténuée contenant des ondulations, mais il garantit une bande passante dépourvue d'irrégularité (maximally flat en bande passante). Idéal pour ne pas altérer les fréquences de la voix.

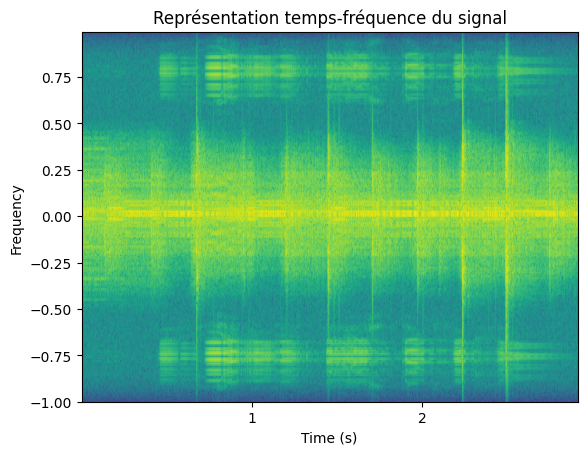

❌ 3. L'Échec de l'Approche Naïve (Modulation AM)

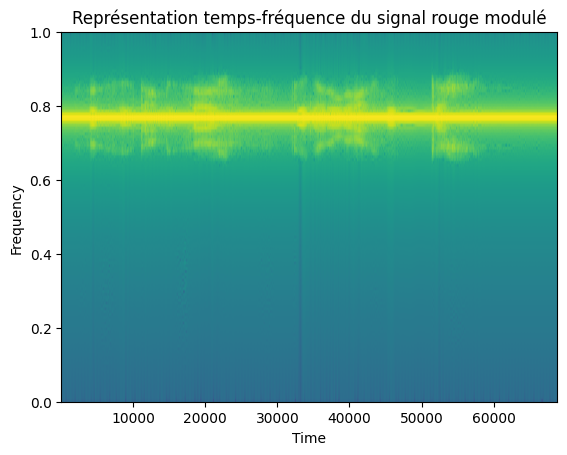

Pour décaler le signal rouge hors de la bande audible de base, on applique une Modulation d'Amplitude (AM) avec une fréquence porteuse fp = 17 kHz :

On additionne ensuite la voix modulée au signal noir. L'équation de mélange est naïvement affectée d'un gain faible (ex: multiplié par 1/10).

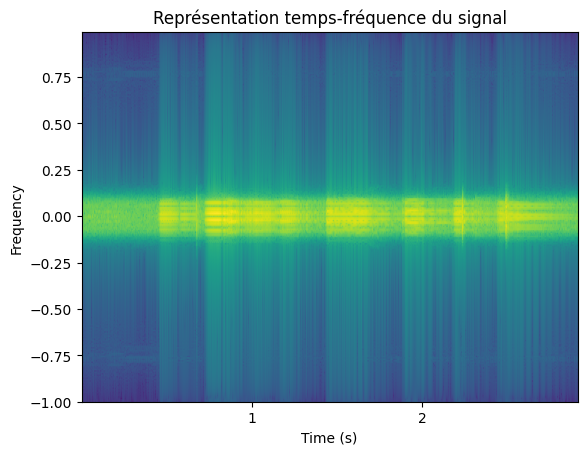

Malgré le gain réduit (1/10), un spectrogramme fait apparaître immédiatement une bande d'énergie anormale autour de 17 kHz. Le signal est trop facilement détectable par un curieux ayant accès au fichier ! Il nous faut une vraie technique de Stéganographie (voir Chap 3).

📡 4. Révolution Numérique : Débitez l'ASCII

Afin de mieux cacher le message (« Ceci est un message caché ! »), nous l'encodons en binaire, où chaque caractère ASCII génère un bloc de 8 bits via formatage. Puis un bit est défini par un symbole (BPSK : 1 symbole = 1 bit).

Pour Fe = 44.1 kHz avec un facteur de longueur de code de 256, notre débit D = Fe/N = 171.875 symboles/s (soit ~21.4 lettres ASCII/seconde).

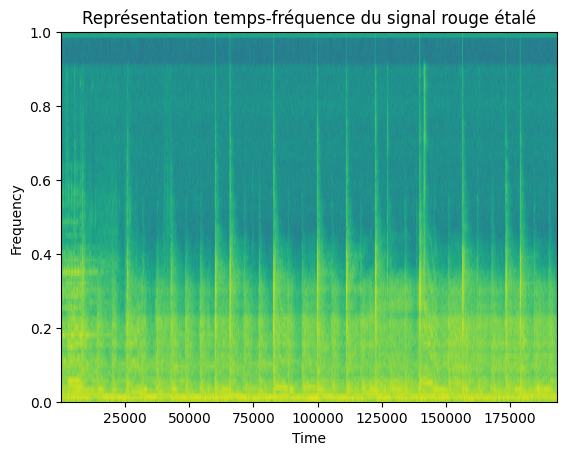

🌐 5. L'Étalement Spectral DSSS (Direct Sequence Spread Spectrum)

Le secret réside dans le code de Walsh-Hadamard généré récursivement (ici avec un facteur d'étalement imposant : sf = 512).

Principe à l'émission : Pour chaque bit à +1 ou -1, on transmet l'intégralité de la séquence Hadamard. Au lieu d'une impulsion brève, l'énergie du bit est diluée sur un laps de temps large et sur une vaste bande de fréquences.

- La Stéganographie : Complètement noyé, le signal se confond avec le bruit thermique du fond. Impossible de repérer des crêtes ou porteuses apparentes.

- Tolérance au brouillage (CDMA/Interférences) : Ultra robuste face aux évanouissements, et plusieurs personnes peuvent transmettre si leurs codes d'Hadamard sont orthogonaux (CDMA).

🎚️ 6. Gestion du Secret : Le Calcul du RSI (alpha)

Le RSI (Rapport Signal sur Interférence) est la valeur en Décibels (dB) qui dit à quel point le signal rouge doit être enfoui sous le signal noir.

On définit l'équation globale du son envoyé : y[n] = x_noir[n] + alpha × x_rouge[n]

Le paramètre alpha calcule automatiquement le bon gain pour forcer un ratio précis donné par :

- Si on règle RSI = -3 dB (Fig 6), le signal est encore légèrement visible mais facile à décoder.

- Si on règle RSI = -17 dB ou -19 dB (Fig 7), il est PARFAITEMENT caché. Totalement inaudible et invisible ! Mais le nombre d'erreurs lors du décodage (taux d'erreur binaire) explose, ruinant le texte.

🛡️ 7. La Contre-Mesure absolue : Hamming + Interleaving

Puisque notre signal est tellement assourdi (RSI extrême) qu'il crée des erreurs à la réception, nous rajoutons deux blindages logiques :

A. Code Correcteur (Hamming 7,4)

Sur chaque bloc de 4 bits utiles, on rajoute 3 bits de parité (`p1, p2, p3`).

A la réception : L'algorithme calcule le Syndrome (Position d'Erreur = (p3×4) + (p2×2) + p1). Si non-nul, la valeur désigne de 1 à 7 la place du bit erroné. Le bit est directement corrigé via inversion booléenne `block[pos - 1] ^= 1`. Hamming (7,4) ne peut corriger qu'une seule erreur par bloc de 7 bits.

B. Pourquoi l'Entrelacement Binaire (Interleaver) ?

Les erreurs dans les ondes ou via un mix fort tombent généralement en "rafales" (burst errors). Si une rafale détruit 3 bits consécutifs, un bloc Hamming unique ne saura rien faire (puisqu'il est limité à 1 bit corrigeable maximum).

La solution : Utiliser une matrice (de profondeur N = 4 par exemple) pour mélanger l'ordre des bits avant l'envoi, et désentrelacer à la réception.

L'erreur en rafale survenant est alors dispersée et éclatée sur divers blocs Hamming différents au moment du désentrelacement. Ainsi, chaque bloc Hamming ne doit réparer qu'un unique bit isolé.

🌍 8. Spectre Réel et SDR

L'écoute de terrain demande une lecture du bruit radio constant :

- 100 MHz Radios FM classiques avec de puissants pics étroits distincts.

- 868 MHz / 433 MHz Transmission ISM "IoT" (LoRa, compteurs d'eau, domotique).

- 2.4 GHz La densité folle : Wi-Fi, Bluetooth. Beaucoup de pics brefs liés à l'étalement ou les impulsions brèves des routeurs.

🎛️ 9. Extraction et Isolat (Chebyshev & Modulation Numérique)

Une fois le signal de l'émission suspecte capturé à 44.1 kHz, on doit le filtrer pour isoler notre source.

À nouveau, la démodulation par 17000 Hz ramène le signal cryptique. Le passage par le Filtre Passe-Bas Chebyshev de type 2 re-sculpte la bande passante avec un roll-off féroce et une phase optimisée.

⏱️ 10. La Clé du Mystère : Corrélation & Synchronisation

Comment le script python de réception lit-il ce vacarme binaire éternel et sait où démarre le message réel ?

On utilise un Préambule Caché (la chaîne asciifiée : "_ #"). Le récepteur génère la version étalée de cette séquence exacte. Ensuite, on passe un algorithme mathématique extrêmement exigeant : la Corrélation Croisée Complexe (`np.correlate()`) entre le signal live brut reçu et notre séquence-clé générée.

t, l'énergie des signaux s'aligne d'un coup (Somme en phase) générant un immense PIC ! La variable

start_idx = np.argmax(corr) récupère l'index précis du moment 0. La matrice s'aligne : nous pouvons démarrer le déchiffrement.

🔓 11. Workflow Final - Du Bruit à la Révélation

Voici la chaîne complète finale qui intervient pour vaincre la forteresse de sécurité stéganographique, rédigée de manière précise point par point :

- `despread_signal(signal, code)` : Chaque lot du signal synchronisé (de la taille de notre séquence de Walsh-Hadamard

sf=512) est multiplié par le code `spreading_code`. Tout ce qui corrèle ressort positif. Les valeurs dont la somme> 0retournent la décision de bit numérique "1" ; les<= 0donnent le bit "0". Notre message reprend forme. - `hamming_decode(sequence)` : Les paquets de 7 bits rentrent, le "Syndrome" s'évalue. Chaque bit corrompu ou illogique selon la parité

{p1,p2,p3}est retourné. - `bit_to_message(bit_list)` : Le string final propre émerge de la matrice. L'émission stéganographique a failli, les secrets de l'auteur tombent entre nos mains et l'objectif du projet complet est magistralement validé !